Darktrace Resources

Merci ! Votre soumission a été reçue !

Ressources

email; testimonial

Fiche technique

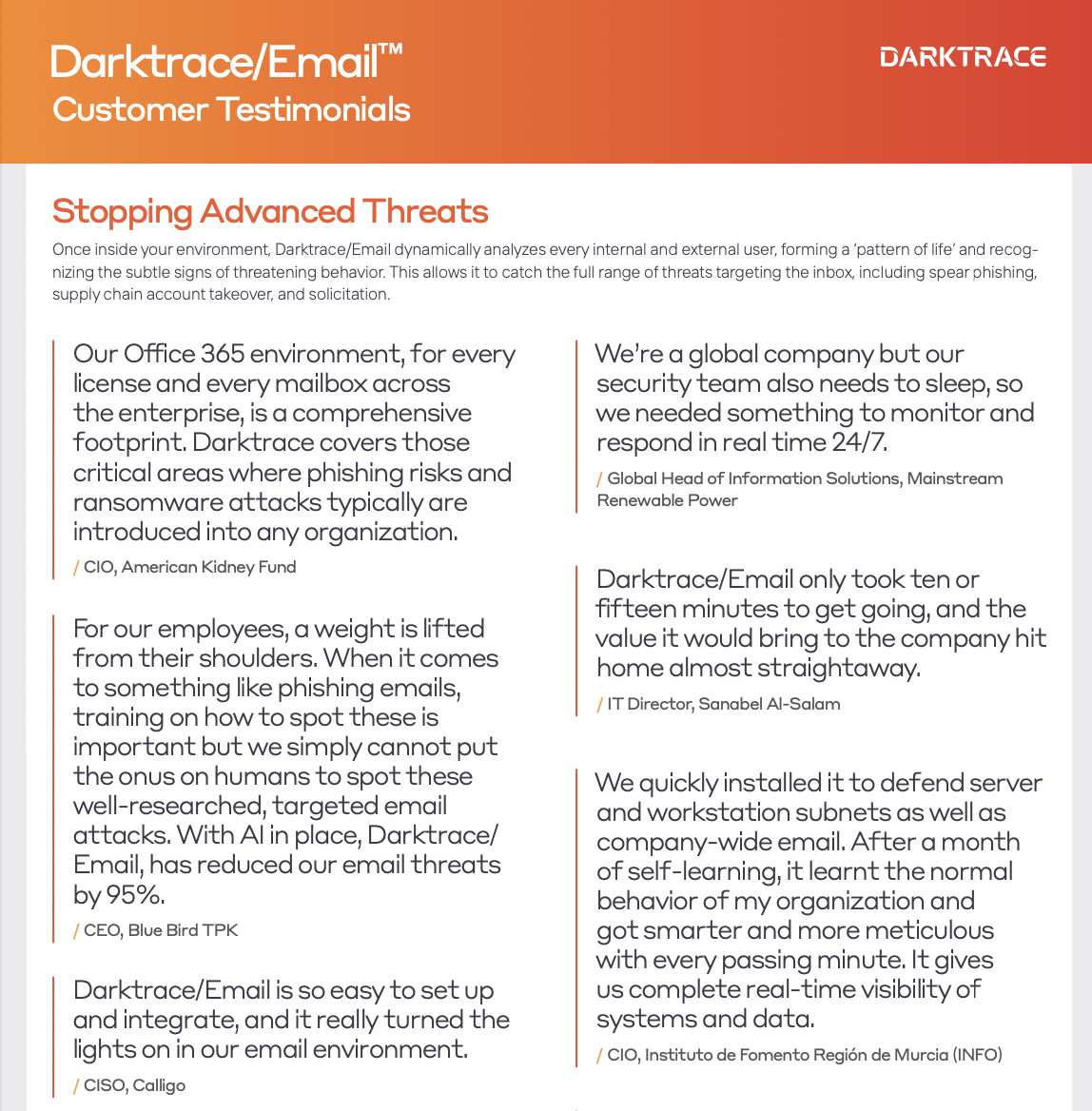

Darktrace/Email Customer Testimonial

email; testimonial

Fiche technique

Darktrace/Email Customer Testimonial

Ressources

return-on-investment

Fiche technique

Darktrace Return on Investment

return-on-investment

Fiche technique

Darktrace Return on Investment

Ressources

March 6, 2023

Livre blanc

TSA Cyber Security Requirements for Aviation

Livre blanc

TSA Cyber Security Requirements for Aviation

Ressources

Fiche technique

Rail Cyber Security Mitigation Actions and Testing

Fiche technique

Rail Cyber Security Mitigation Actions and Testing

Ressources

March 6, 2023

ot;pipeline;compliance

Fiche technique

Pipeline Security Directive

ot;pipeline;compliance

Fiche technique

Pipeline Security Directive

Ressources

February 24, 2023

utilities,cyber-ai-analyst,ot

10

Fiche technique

Industry Spotlight: US Energy and Utilities

10

utilities,cyber-ai-analyst,ot

Fiche technique

Industry Spotlight: US Energy and Utilities

Ressources

respond,detect

4

Livre blanc

Detection and Response Across the Enterprise

4

respond,detect

Livre blanc

Detection and Response Across the Enterprise

Ressources

January 1, 2023

detect

1

Fiche technique

.jpg)

Darktrace DETECT Product Overview

1

detect

Fiche technique

Darktrace DETECT Product Overview

Ressources

February 6, 2023

prevent reducing risk

2

Livre blanc

Reducing Cyber Risk: A Guide to Preventative IT Security

2

prevent reducing risk

Livre blanc

Reducing Cyber Risk: A Guide to Preventative IT Security

Ressources

8

Livre blanc

Building a Case for a Virtuous Cycle in Cybersecurity

8

Livre blanc

Building a Case for a Virtuous Cycle in Cybersecurity

Ressources

January 20, 2023

mitre,att&ck,attack,framework

2

Livre blanc

Darktrace: Mapping to MITRE

2

mitre,att&ck,attack,framework

Livre blanc

Darktrace: Mapping to MITRE

Ressources

January 18, 2023

zero-trust

10

Livre blanc

Self-Learning AI for Zero Trust Environments

10

zero-trust

Livre blanc

Self-Learning AI for Zero Trust Environments

Ressources

January 12, 2023

10

Livre blanc

Threat Trends Report 2022 - Retail

10

Livre blanc

Threat Trends Report 2022 - Retail

Ressources

January 12, 2023

10

Livre blanc

Threat Trends Report 2022 - Energy

10

Livre blanc

Threat Trends Report 2022 - Energy

Ressources

January 12, 2023

10

Livre blanc

Threat Trends Report 2022 - Healthcare

10

Livre blanc

Threat Trends Report 2022 - Healthcare

Ressources

January 1, 2023

prevent

5

Fiche technique

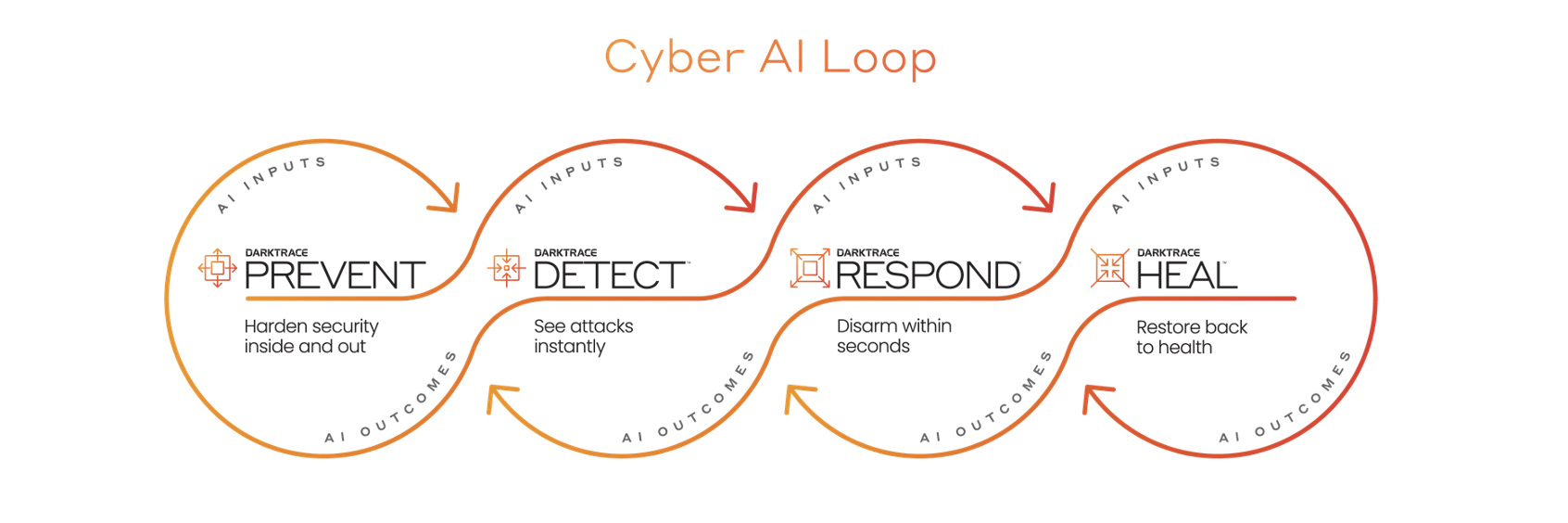

How PREVENT Feeds Into the Cyber AI Loop

5

prevent

Fiche technique

How PREVENT Feeds Into the Cyber AI Loop

Ressources

January 1, 2023

endpoint

6

Fiche technique

Darktrace/Endpoint

6

endpoint

Fiche technique

Darktrace/Endpoint

Ressources

December 1, 2022

prevent

4

Fiche technique

Salle de presse

4

prevent

Fiche technique

Salle de presse

Ressources

December 1, 2022

detect, respond

1

Video

How Vixxo uses Darktrace AI to Protect the Business

1

detect, respond

Video

How Vixxo uses Darktrace AI to Protect the Business

Ressources

September 1, 2022

1

Video

Darktrace/Email: Email Protection, Bespoke to You

1

Video

Darktrace/Email: Email Protection, Bespoke to You

Ressources

December 1, 2022

respond,managing,decision,making,ai,humans

2

Livre blanc

Managing AI Decision-Making in Cyber Security

2

respond,managing,decision,making,ai,humans

Livre blanc

Managing AI Decision-Making in Cyber Security

Ressources

August 24, 2022

prevent product brief

2

Fiche technique

Darktrace PREVENT

2

prevent product brief

Fiche technique

Darktrace PREVENT

Ressources

April 1, 2024

stages,of,a,ransomware,attack,breaking,down

1

Fiche technique

Les étapes d'une attaque par ransomware

1

stages,of,a,ransomware,attack,breaking,down

Fiche technique

Les étapes d'une attaque par ransomware

Ressources

January 24, 2020

ccpa,darktrace

10

Fiche technique

Utilisation de Darktrace Cyber AI pour répondre aux exigences de l'ACCP

10

ccpa,darktrace

Fiche technique

Utilisation de Darktrace Cyber AI pour répondre aux exigences de l'ACCP

Ressources

June 22, 2021

insider,threat,inside,malicious

10

Fiche technique

Série sur le paysage des menaces : Menaces d'initiés

10

insider,threat,inside,malicious

Fiche technique

Série sur le paysage des menaces : Menaces d'initiés

Ressources

May 11, 2021

crypto,cryptojacking,cryptomining

10

Fiche technique

Série sur le paysage des menaces : Crypto-Jacking

10

crypto,cryptojacking,cryptomining

Fiche technique

Série sur le paysage des menaces : Crypto-Jacking

Ressources

March 29, 2022

10

Fiche technique

Protéger les hôpitaux contre les ransomwares

10

Fiche technique

Protéger les hôpitaux contre les ransomwares

Ressources

March 29, 2022

industry,spotlight,media,entertainment

10

Fiche technique

Pleins feux sur l'industrie : Médias et divertissement

10

industry,spotlight,media,entertainment

Fiche technique

Pleins feux sur l'industrie : Médias et divertissement

Ressources

March 15, 2022

industry,spotlight,legal

10

Fiche technique

Pleins feux sur l'industrie : Legal

10

industry,spotlight,legal

Fiche technique

Pleins feux sur l'industrie : Legal

Aucun élément trouvé.

customer story

The Museum of Flight

Il s'agit d'un texte à l'intérieur d'un bloc div.

museum of flight,network,email,apps,saas,endpoint,prevent,asm,attack surface management,heal,supply chain attacks,ip,data loss,attack simulation,playbook,play book

customer story

D24

Il s'agit d'un texte à l'intérieur d'un bloc div.

d24,directa24,cloud,email,network,apps,saas,zero trust,payment card industry data security standard,PCI DSS,compliance

customer story

Digimax

Il s'agit d'un texte à l'intérieur d'un bloc div.

network,email,apps,insurance

10

customer story

Abdullah Al Othaim Investment

Il s'agit d'un texte à l'intérieur d'un bloc div.

AOIC,othaim

customer story

.jpg)

Australian Grand Prix

Il s'agit d'un texte à l'intérieur d'un bloc div.

australian,grand,prix,gp

customer story

Telenor IoT

Il s'agit d'un texte à l'intérieur d'un bloc div.

cloud,detect,cloud-transformation,technology

10

customer story

Dreamworld

Il s'agit d'un texte à l'intérieur d'un bloc div.

hospitality,apps-microsoft-365,cloud-transformation,endpoint,cloud,detect,respond

10

customer story

Masonicare

Il s'agit d'un texte à l'intérieur d'un bloc div.

healthcare-and-pharma,detect,respond

10

customer story

Primaflor

Il s'agit d'un texte à l'intérieur d'un bloc div.

email,apps-microsoft-365,network,detect,respond

10

customer story

Direct Federal Credit Union

Il s'agit d'un texte à l'intérieur d'un bloc div.

financial-services

10

customer story

American Kidney Fund

Il s'agit d'un texte à l'intérieur d'un bloc div.

phishing,healthcare-and-pharma,cloud-transformation,nonprofit

10

customer story

Blue Bird Group

Il s'agit d'un texte à l'intérieur d'un bloc div.

phishing,transportation

10

customer story

Sir Robert McAlpine

Il s'agit d'un texte à l'intérieur d'un bloc div.

phishing,engineering

10

customer story

Differentia Consulting Case Study

Il s'agit d'un texte à l'intérieur d'un bloc div.

technology,apps,cloud-transformation,respond

10

customer story

Duferco Case Study

Il s'agit d'un texte à l'intérieur d'un bloc div.

ransomware,network,manufacturing-and-supply,respond

10

customer story

KTR Systems Case Study

Il s'agit d'un texte à l'intérieur d'un bloc div.

manufacturing-and-supply,respond,ransomware,phishing,network

10

customer story

City of Tyler Case Study

Il s'agit d'un texte à l'intérieur d'un bloc div.

phishing,work-from-home,network,account-takeover

10

customer story

Grupo Mexicano de Seguros Case Study

Il s'agit d'un texte à l'intérieur d'un bloc div.

government-regulations-compliance,financial-services,network,respond

10

customer story

Calligo Case Study

Il s'agit d'un texte à l'intérieur d'un bloc div.

phishing,vendor-email-compromise,email

10

customer story

Funding Circle Case Study

Il s'agit d'un texte à l'intérieur d'un bloc div.

detect,cloud,cloud-transformation

10

customer story

Boardriders Case Study

Il s'agit d'un texte à l'intérieur d'un bloc div.

microsoft,network,apps-microsoft-365,respond

10

customer story

Mainstream Renewable Power Case Study

Il s'agit d'un texte à l'intérieur d'un bloc div.

cloud-transformation,respond,utilities,microsoft,network

10

customer story

Guardsman Group Case Study

Il s'agit d'un texte à l'intérieur d'un bloc div.

phishing,technology,respond

10

customer story

Copperbelt Energy Corporation Case Study

Il s'agit d'un texte à l'intérieur d'un bloc div.

it-ot-convergence,respond

10

customer story

Scope Markets Case Study

Il s'agit d'un texte à l'intérieur d'un bloc div.

network,cloud-transformation,respond,endpoint,financial-services

10

customer story

City of College Station Utilities Case Study

Il s'agit d'un texte à l'intérieur d'un bloc div.

ot,security-awareness

10

customer story

IVAR Case Study

Il s'agit d'un texte à l'intérieur d'un bloc div.

network,it-ot-convergence,manufacturing-and-supply

10

customer story

Vermaat Case Study

Il s'agit d'un texte à l'intérieur d'un bloc div.

microsoft,respond

10

customer story

EV Group Case Study

Il s'agit d'un texte à l'intérieur d'un bloc div.

network,manufacturing-and-supply,respond

10

customer story

Girton Grammar School Case Study

Il s'agit d'un texte à l'intérieur d'un bloc div.

education,work-from-home,network

10

customer story

CordenPharma Case Study

Il s'agit d'un texte à l'intérieur d'un bloc div.

healthcare-and-pharma,respond,data-protection,network,malicious-crypto-mining

10

customer story

City of Las Vegas Case Study

Il s'agit d'un texte à l'intérieur d'un bloc div.

government-and-defense,respond,heal,apps,phishing,network

2

customer story

Sanabel Al-Salam Case Study

Il s'agit d'un texte à l'intérieur d'un bloc div.

supply-chain-attack,phishing,respond

10

customer story

Greater Omaha Packing Case Study

Il s'agit d'un texte à l'intérieur d'un bloc div.

manufacturing-and-supply,respond

10

customer story

Bank One Case Study

Il s'agit d'un texte à l'intérieur d'un bloc div.

phishing,vendor-email-compromise,email,supply-chain-attack

10

customer story

AAA Washington Case Study

Il s'agit d'un texte à l'intérieur d'un bloc div.

cloud-transformation,respond,endpoint,apps,microsoft,network,security-awareness

10

.jpg)

_11zon.jpg)

.jpeg)

.jpeg)

%20copy.png)